Una vulnerabilidad recientemente corregida en Microsoft WSUS está siendo aprovechada por atacantes para distribuir el malware ShadowPad, un backdoor modular asociado históricamente a grupos de espionaje chino.

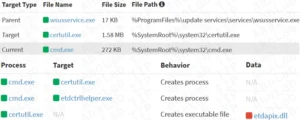

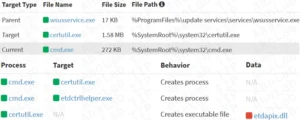

Según el análisis de AhnLab, los atacantes utilizan CVE-2025-59287, una falla crítica de deserialización que permite ejecución remota de código con privilegios de sistema, para obtener acceso inicial a servidores expuestos. Tras lograrlo, emplean herramientas como PowerCat, certutil y curl para descargar e instalar ShadowPad directamente desde un servidor externo.

ShadowPad, considerado sucesor de PlugX, se activa mediante DLL side-loading, usando binarios legítimos de Windows para cargar una DLL maliciosa en memoria. Una vez operativo, su módulo central carga plugins adicionales y aplica técnicas de evasión y persistencia que dificultan su detección.

Desde que el código de explotación fue publicado como prueba de concepto, la vulnerabilidad ha sido rápidamente armada para comprometer servidores WSUS expuestos en Internet.

A recently patched flaw in Microsoft WSUS is now being actively exploited to deploy ShadowPad, a modular backdoor long linked to Chinese state-sponsored espionage groups.

According to AhnLab, attackers are leveraging CVE-2025-59287, a critical deserialization bug that enables remote code execution with system-level privileges, to gain initial access to exposed WSUS servers. After that, they use tools like PowerCat, certutil, and curl to download and install ShadowPad from an external host.

ShadowPad, viewed as the successor to PlugX, is loaded through DLL side-loading, abusing legitimate Windows binaries to run a malicious in-memory DLL. Once launched, it activates a core module capable of loading additional plugins and applying anti-detection and persistence methods.

Since the proof-of-concept exploit was published, threat actors have quickly weaponized it to compromise vulnerable WSUS environments.

El pentesting o Test de penetración, en español) es una técnica de ciberseguridad que consistente en atacar entornos informáticos con la intención de descubrir vulnerabilidades en los mismos, con el objetivo de reunir la información necesaria para poder prevenir en el futuro ataques externos hacia esos mismos …

El Servicio de Seguridad en Ciclo de Desarrollo es un enfoque integral que garantiza la protección de los proyectos de software desde su fase inicial de diseño hasta su implementación final. Esto implica integrar medidas de seguridad en cada etapa del proceso de desarrollo, desde la planificación hasta la entrega del producto. La importancia de este servicio radica en varios aspectos:

En resumen, el Servicio de Seguridad en Ciclo de Desarrollo es esencial para garantizar que los productos de software sean seguros, confiables y cumplan con los estándares de seguridad y privacidad, lo que resulta en beneficios tanto para la empresa como para sus clientes.

El Phishing Ético es una servicio que consiste en realizar actividades de Ingeniería Social con propósitos legítimos y éticos, generalmente como parte de una Campaña de Concientización, Evaluación de Seguridad, Prueba de un Pentesting o Red Team.

Para más información ingresa aquí: https://www.xpoint.cl/phishing-etico/

Un Red Team en ciberseguridad es un grupo de profesionales que simulan ser adversarios externos para evaluar la seguridad de un sistema o red. Utilizan tácticas similares a las de ciberdelincuentes reales, llevan a cabo pruebas de penetración, analizan riesgos y proporcionan recomendaciones para mejorar la seguridad. Su enfoque proactivo ayuda a las organizaciones a identificar y abordar vulnerabilidades, fortaleciendo así sus defensas contra amenazas potenciales.

La gestión de vulnerabilidades es un proceso integral que se centra en identificar, evaluar y abordar las debilidades en la seguridad de un sistema o red. Este proceso sigue varios pasos clave:

La gestión de vulnerabilidades es esencial para mantener la seguridad de la información en un entorno digital en constante cambio, minimizando el riesgo de explotación y fortaleciendo las defensas contra posibles amenazas.